フィッシング対策セミナー 2022

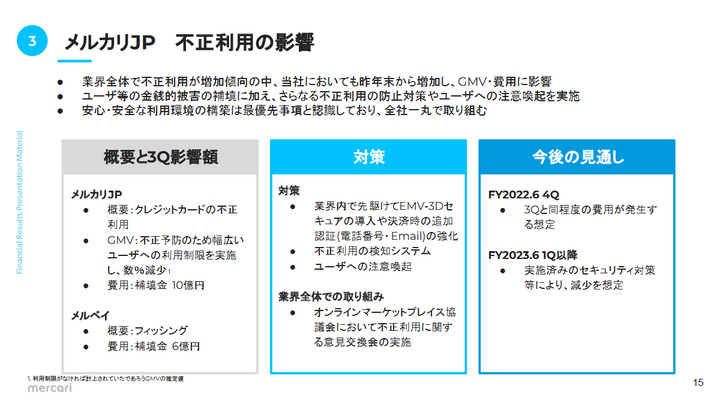

※画像は2022年6月期 第3四半期決算資料より

今日、フィッシング対策協議会の「フィッシング対策セミナー 2022」がありました。

https://www.antiphishing.jp/news/event/antiphishing_seminar2022.html

動画は参加者のみで、上のサイトには発表資料があります。

で、一番生々しかったゆえに参加者の見逃し動画もなく、資料も投影オンリー(と書いてありながら、画像だけ抜いてあるのはやさしさだなぁ)が多い。

そもそもメルペイだけで2022Q1に支払った補償金が6億とか言われるとそりゃ対策しないとダメだよねと誰でも思います。

聞いててううむと思ったのが「攻撃者グループのアトリビューションをして『複数グループから狙われている』」、「フィッシングメールが出る前に潰せと、公式ロゴ画像へのリファラをチェック|よく使われるIPアドレスへのDNS登録をキャッチ」、「Google Ssafe Browserに登録したらテイクダウン成功」、「囮アカウントを作って、犯罪者の動きをチェック」でしょうか。

MITM攻撃に対して、SMSに単に暗証番号を伝えるだけでなく、なぜ暗証番号を要求したのか書くというは地味ですが効きそうな手です。

また、あんしん支払い設定の画面フロー中に現在ログイン中の端末一覧を出すというのも効きそう。

「こうかはばつぐんだ!」と誇ってもいいような気がします。

※FY2023.6 Q1の資料では「不正対策が想定通り進捗し、影響額は前Q比半減。下期では正常化できる見通し」と書いてある

3 件のコメント

コメントするには、ログインまたはメンバー登録(無料)が必要です。

そりゃ Cyber Warなので守る側は戦争そのものですけど?。

リスクに直面していない方々は気楽なものだと感じることは多いです。

今後はこういうサービスへ、自己責任が多分に持ち込まれる可能性も考慮した方が良いだろうと感じます。

敵を知ったうえで対策を立てるというのはいい方向だと思います。

>> pasorin さん

要は相手のふんどしで相撲取って、何があっても相手の責任!、と押し付けてしまえる状況は、押し付けられる可能性がある側からすればリスクでしかないですし。抜け道を探る人間は集合知であっさり防御壁を超えてきますし、守る側もどのようにして守るのか?と日夜悩み続ける必要はあるはずです。

※なので制度を簡単にするとか、経路を絞る、

脆弱性に該当しないよう、可能な限りスクラッチで

シンプルに仕組みを作るとか、お金と手数が掛かる

開発は続くわけです。コスト下がらんですよ、そういう分野。