JavaScriptを有効にしてお使いください

JavaScriptの設定方法はこちらの検索結果を参考にしてください

急に迷惑メールが増えました。もしかすると、これがげんいんだったりしますかね?対応が後手後手にならなければ良いのだが…

メンバーがいません。

該当者にはしっかりと連絡は行くのでしょうか

今後の対応に注目です

迷惑メールゼロです。

いつになったらアクセスできるんでしょう。新規契約も契約変更も出来ないのでは?

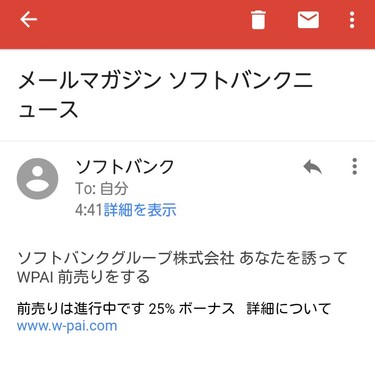

こんなのは如何でしょうか?本日未明です。

数日前から、急に増えたのは盆休みだからかな?

ハッキングではなく、情報漏洩だと発表しているが質の悪さは後者の方が勝るのでは?

なんだか、また初動対応に失敗してる気がする。

しっかりしてほしいですな。

ログイン履歴

が見れますので、怪しいものがあったら要注意だと思います。

(連携を外してログインすると 米国 が残るそうです(^^ゞ

https://login.eonet.jp/auth/Login/myPage

(mineoのマイページからは見れないようです)

スタッフプログに『不正ログイン』の件、目立つ位置(赤線)に告知できませんかと質問しましたが、あっさりと『現状の仕様的に難しいです』との事...本当に検討をしたのかな(-_-;)

リスク管理大丈夫かな...😱😱

載ってないんですよね(8/16付けでメンテナンスの告知はある)

これは良くない・・・

https://www3.nhk.or.jp/news/html/20180816/k10011579611000.html?utm_int=news_contents_news-main_006

mineoのメールアドレス宛てに迷惑メールは

一度も来たことはなかったです。

6月の電話代が今日デビットカードから落ち

最後の支払いが終了しましたが、

連絡先に登録しているメールアドレスにも

迷惑メールは来てないです。

迷惑メールが来る来ないは別の原因かもしれません。

NTTドコモサイトも不正アクセス確認されているとなってます。

他サイトと同じものを使いまわしているユーザーに問題がありますね。

マイネ王スタッフブログ(王国通信)上では2年前から注意喚起はされている

様です。

・STOP!! パスワード使い回し!!【セキュリティ担当@運営事務局さん】

https://king.mineo.jp/magazines/special/417

・ mineoの中のある人が使い倒しているパスワード管理アプリ

「1Password」のご紹介【天然パーマ@運営事務局さん】

https://king.mineo.jp/magazines/special/783

後者の1Password紹介に関してはアリだと思いますが、前者に関しては、

単にパスワード使い回さないと伝えるだけでは、覚えられないからと

不正ログインされるまで放置される可能性が高く、実効性に欠けると

思いました。

サイト毎にパスワードを変えつつ覚えやすくする具体的な方法の解説も

同時に必要ではと思いました。

・安全なパスワードの作り方!たった2つのルールで使い回しも、

覚える必要もなし!

https://www.amamoba.com/pc/pass-rule.html

例えば、上記サイトに書かれている様に可変文字列+固定文字列という形に

すると覚えやすくなります。

それと、ユーザー側のパスワード管理に責任があるとはいえパスワードリスト型

攻撃は数年前から多いものなので、運営サイドからこの攻撃への対策が不十分

だったのではとは感じますね。

eoIDの二段階認証機能に関しては、2年前におじさんさんが提案されて

いますが、この頃と特に変わらず放置された印象は否めません。

eoIDの二段階認証機能

https://king.mineo.jp/my/ojisan/ideas/5029

私の場合は、2段階認証を導入したからと必ずしも安心になるかといえば

そうでもないので、使っていない所もありますね。(^^;

・iPhoneをなくして分かる、二要素認証の落とし穴

http://www.itmedia.co.jp/enterprise/articles/1610/18/news035.html

今回の件ユーザーが悪いのですか?

今回のパスワードリストはどこかでハッキングされて盗まれたものですよね。

私はこんなオーソドックスな攻撃の対策をしていない方がビックリです。

お金かけなくても対策する方法はいくらでもあると思いますが。

それと、安全なパスワードの作り方ですが、パスワードが漏洩した時、何のパスワードかバレてしまいませんか?

しかも他サービスのが推察されやすいと思いますが。

2段階認証の仕組みによっては却ってセキュリティリスクが高まる

場合もあるので、利用を検討する際は、仕組みをよく確認してから

利用します。(^^

>tkg2022さん

運営しているケイ・オプティコム自体で流出したのなら運営側の問題に

なりますが、今回の場合はパスワードの使い回ししている事が原因で

他のサイトで流出したものが使われたものですからね。

この問題はユーザーはパスワードを使い回さず個別に設定すれば

安全性が高まりますが、運営サイドで対応するのはシステムの変更が

必要となる為お金を掛けずに対策とはいかず、コストが掛かります。

もちろんコストを掛けてでも対策が必要だとは思います。

パスワードの作り方に関しては、使い回しよりは遥かに安全です。

攻撃する相手は不特定多数を対象に行なっている為、パスワードが

通らなかった際に、様々なパターンを試すとサイト側で一時的に

ロックが掛かるケースが殆どですしやらないと思います。

どのサイトと同じIDとパスを使ってたのか?を

調査した方が身の潔白を証明できるかも。

どこのサイトからリストが漏れたのかわかるんじゃないかと。

ってか6400人もの人がどこかのサイト(複数かもしれんけど)と

同じIDとパスワードのセット使ってたんだろうか?(・_・;

コストという事ですが、ツール対策にどれだけのステップ数が必要とお思いなのでしょうか?

ざっくりでいいので費用を教えて下さい。

今までにない、想像出来なかった手法であれば仕方がないですが、個人情報を扱っている以上、想定できるような対策を行うのは最低限の義務ではないでしょうか?

原因はユーザーという事は、今回の漏洩の責任は対象の6400人にあるという事でしょうか?

色んな情報や意見を見ていたら頭が混乱しちゃいまして…(;´∀`)

それこそ情報管理者から言わせれば「いや、パスワード設定・利用者がどこで使いまわししてるのか?、まで管理する責任はないだろうし、それらまで責任を被せられたらたまったものではない」となりかねないですね。

パスワードも要は「自宅玄関の鍵」と考えれば、「鍵の管理まで他人に頼るのか?と同義」になりますし、自分で防御できるところは可能な限り防御しておくのがより安心、としか言いようがないです。

文字の読み替えも登録先によってどの文字を読み替えるのか?などのパターンを変更したり、状況によっては多要素認証の組み合わせによって「自分以外の人間が認証要求している事をある程度知ることは可能」でもあります。

それらで回避しつつ、それでも何らかの不正アクセスによる実害が発生し、「情報管理者側の重過失」が認められず、かつ通常オペレーションでは 想定できなかったものに関して一定レベル免責が発生しても致し方ないところはあると思います。

※マイナンバーのように本人の不注意であっても漏洩時の法的責任が

問われるものと考え方は異なるところもあるので、まずは管理方針を

改める、その上で今回の事象を時系列的に総括し、どうずれば

今後同様の事案が発生しないか?、またさらに情報保護を強化

できるか?、などを愚直かつ客観的に分析して修正を含め将来に

活かして欲しいと思います。

>パスワードも要は「自宅玄関の鍵」と考えれば、、

という一文が分かりやすく、なるほど!と納得させられました。

今回は被害に遭わずに済みましたが、あまり利用しなくなったサービスなどで同じIDやパスワードになっているのがあるかも知れないので これを機に一度 総チェックしてみようと思います。

被害に遭われた方には申し訳ないのですが、身近なところで起きないと どこか他人事のように思ってしまい、ずっと放置していました(;´∀`)

> スタッフプログに『不正ログイン』の件、目立つ位置(赤線)に告知

> できませんかと質問しましたが、あっさりと『現状の仕様的に難しい

> です』との事...

> 本当に検討をしたのかな(-_-;)

赤と緑では色が埋没してしまうので難しいんだと思いますけど?

※色相上、そこは難しいかと。黄色であれば逆に目立ちますけどね。

それと表題に対してのスタイルシートが現在の白文字で固定化されて

いるのであれば、それらの改修を行う必要性も出てきますし、簡単には

変更できない可能性も考えられますね。

ばななめろん解説有難うございます。

>>※色相上、そこは難しいかと。

色相の件などは私には分かりませんので、ホームページの作成を担当している株式会社シナプスさんのプロにお任せするとします。

赤線の位置では表示ができないとすると、👆のヤヤ中途半端なメッセージになっている...運営さんゴメンなさい、運営さんの伝えたいと思う気持ちは、分かるのですが💧

ここを重要な告知(お知らせ)にも、利用してタップ(クリック)するとリンク先に飛ぶ仕様は、さらにハードルが高いかな?

>勝ちゃんさんパソコンもスマホも赤線【重要 】出ないのです。

どうやって出すんですか?

文字、赤線は私が編集しています。

運営さんに出す事が出来るよう検討をお願いしたのですが、即座に却下でした😱

分かりました。ありがとうございます。

(木のないところもあります)

この業者は日本語が変です。

いろいろ調べたのですが、メールアドレスはmineoからの流出ではなく、ジェネレーターで生成されているようです。

メールアドレスにありがちな単語と数字の組み合わせだと狙われます。

例えば

riko0817のようなアカウント名は、総当たりでメールされがちです。

ランダムな英数字を加えることでこのような迷惑メールはこなくなります。

riko_XkU0t こういうふうなアカウントであればジェネレーターを回避可能です。

ランダムな英数字を生成してくれるサイトもありますので活用されてみてはいかがでしょうか。

責任論は ばななめろん さんの鍵の話に同意で

使い回ししてたユーザー本人の責任が大きいと思う。

あと、他サイトがハッキングされてセットが流出して

使い回ししてた人がその2次被害を受けてる形なので

漏洩させたサイトには責任はある。

漏洩元が漏洩事件をサイトユーザーに告知していれば

この2次被害は防げたはずなので、漏洩自体を隠してるのか

或いはまだ気づいてないのか?その辺も知りたい所。

責任というかケイオプティコムに管理の甘さがあったとしたら

・1日の失敗回数の上限とか設けてない事

・普通ではありえない数のIDへのログインが可能だった事

(ほとんどが同一IPからの不正アクセスだったなら)

不正アクセスがある事を前提に対策してるサイトの場合

ログインのリトライ回数が一定回数に達すると

数時間は試行不可になるなどのシステムがある。

今回、ケイオプティコムのリストが漏れてるのでなければ

他リストを使って6400程の不正アクセスに成功するには

途中でどれだけログインの失敗があったのか?

今回の不正アクセスがほぼ同一IPからだった場合

何度失敗してもリトライできた事になるから、もしそうなら甘い。

あと同じIPから6400件ものログインができたとしたら

そんなにID持ってる人が居て良い訳がないのだから

もっと数が少ない段階で異常を感知してそのIPを

一時的にシャットアウトするとかできたはず。

なるほど、これは気付いていませんでした。

ここまですれば安心ですね。

今後はやってみます。

>・普通ではありえない数のIDへのログインが可能だった事

これ私の推測です(・_・;

外部から漏れたパスワードリストでマイネオにアタックかけられた。

上記の認識で、よろしいですかね?

すると、情報の漏洩元が気になります。

てか、ターゲットになるなんてマイネオもメジャーになりましたね!

2段階認証がないマイネオは少しショボいけど、ログイン通知メールの配信はやってるはずだから自分はひとまず安心しました。

非常にわかりやすい例えです。より正確に言えば「借りている自宅玄関の鍵」になると思います。eoが大家で、ユーザーが店子。

ただ、店子からの鍵穴をより強固なもの(二段階認証等)に変えてほしいという提案に応じられず、この様なことになったのは残念です。

mvnoで二段階認証しているところがあれば、引っ越したい心境です。

パスワードもログインidも使い回していないんですけど、私も被害者なんですよねぇ…

『弊社の顧客データが流出した事実は、現在確認できておりませんが』

『弊社サーバーへのハッキングによるeoIDの流出ではなく』

『第三者が利用者のIDやパスワードを不正に入手』

なので、サーバー自体へのハッキングによる流出ではないが

不正入手されたリストがケイオプティコムの顧客データなのか?

どこか他所の顧客データなのか?までは書いてないですね。

ケイオプティコムのデータが内側から漏れた可能性とかもまだ残るのかな?

>他サイトがハッキングされてセットが流出して

マイネ王読んでて「使い回し」と思い込んでたので

これは私の推測ですね。ごめんなさい(・_・;

静かに今後の発表を見守ります。

不正アクセスについては最近いろいろな携帯会社が狙われているっぽいですね。

ドコモ通販サイト、不正アクセスで購入被害

https://www.nikkei.com/article/DGXMZO34159580U8A810C1916M00/

ドコモではアイフォンを大量購入されて被害があったみたいですが

いまのところ私達mineoユーザーには被害ないのかな??

見たところmineoから漏れたというよりは

どっか第三者から不正に流出したリストとかでできとうにIDパス入力し続けてようやく6000件とかの不正アクセスって感じですかね。

しらんけど。

ユーザーがID・パスワード使い回ししているからこういった

不正アクセスが増えるのかなあ。と思います。

ちょっと見直してみようかな。

ファイアーウォール機器の運用とかどうなってたんだろうと思います。

mineoが漏洩させた、という感じに書かれているサイトには違和感を覚えますが。

> すると、情報の漏洩元が気になります。

> てか、ターゲットになるなんてマイネオもメジャーになりましたね!

まあ、これは憶測、というか私の勝手な想像でしかありませんが.....。

●結構メジャーなサイト(ex. Microsoftなり Googleなり Amazonなり)

は、多要素認証などの対策が功を奏していることもあり、手当たり

次第にパターン攻撃(辞書攻撃を含めた組み合わせ)してアクセスしても

すぐブロックされるか、またはサービスプロバイダ間の情報連携で

共有されてしまう。

→実際それらのところは Web Securityに関する業界団体や

コミュニティにも参加してますし。

●セキュリティ意識が甘そうな国でかつそれなりに効果の大きそうな

サイトを探したら、実は日本でした...的な。

→まあ頻繁に様々なサイトが hackされてますからねえ。

サイト書き換えも結構目にしますし。

と考えていくと、まあ「狙いやすかった」と思われて攻撃されたんじゃないかと感じますけどね。

往々にして日本社会は「誰かが不利益を被っても『自分だけはそうならん』とよく分からない確信で対策しない」なんて言われること、結構ありますから。(本当に失笑しかない)

そう考えると「明日は我が身」と構えて、可能な限り打てる手は利用者側で打っておくのも、自己防衛の上では必要なことなんだろうなあ、と思うようになってきました。

※そういえば ITmediaさん主催のセミナーで

『OT、IoT時代のリスクマネジメントとインシデント対応 問われる経営者の責任、「100%防ぐセキュリティ対策」は幻想』なんてのも開催されるようです。

https://itmedia.smartseminar.jp/public/application/add/1791?sslp=1210_15#utm_source=ent-mag-sp&utm_campaign=20180817

確かに『「100%防ぐセキュリティ対策」は幻想』はそのとおりだと思います。

被害者は皆無だったけど

決してmineoを見捨てたりはしませんよね!

よろしくお願い致します。

未だ、迷惑メールはありませんが、今後の情報が気になりますね…。

OCNの情報流出って検索してみると2013年(5年前)のことでしょうか?最近もありましたか?

5年前の情報で先月乗っ取りに遭ったとしたら、いつまで流出情報は使いまわされるのか、という感じですね。